路由策略

路由策略:针对路由表,对网络中的路由进行控制、操作、过滤等等,对路由进行引入或者重发布。

route-policy

route-policy:可将不同的路由协议引入到自己的路由中。

一个route-policy包含多个node,每个node有自己的序号,在每个node下可定义相关的条件与满足条件的结果。

逐级向下对比,匹配每一个if-match语句,如果都满足,则执行apply命令,否则进入下一个node

创建route-policy

route-policy name {permit | deny} node node

permit指定节点的匹配模式为允许。当路由项通过该节点的过滤后,将执行该节点的apply子句,不能进入下一个节点的过滤;如果路由项没有通过该节点过滤,将进入下一个节点继续过滤。

deny指定节点的匹配模式为拒绝,这时apply子句不会被执行。当路由项目满足该节点的所有if-match子句时,将被拒绝通过该节点,不进入下一个节点;如果路由项目不满足该节点的任何if-match子句,将进入下一个节点继续过滤。

默认所有未匹配的路由将被拒绝通过route-policy。如果route-policy中定义了一个以上的节点,则各节点中至少应该有一个节点的匹配模式是permit。

配置if-match子句

if-match ?

| 种类 | 说明 | ||

|---|---|---|---|

| acl | 配置ACL | ||

| cost | 匹配路由信息的cost | ||

| interface | 匹配路由信息的出接口 | ||

| ip{next-hop \ | route-source \ | group-address} | 匹配IPV4的路由信息(下一跳、源地址或组播组地址) |

| ip-prefix | 匹配前缀列表 | ||

| route-type | 匹配各种类型路由信息 | ||

| tag | 匹配路由信息的标记域 | ||

| 。。。。 | 。。。。 |

- 对于同一个route-policy节点,命令if-match acl和命令if-match ip-prefix不能同时配置,后配置的命令会覆盖先配置的命令。

- 对于同一个route-policy节点,在匹配的过程中,各个if-match子句间是“于”的关系,即路由信息必须同时满足所有匹配条件,才可以执行apply子句的动作。但命令if-match route-type和if-match interface除外,这两个命令的各自if-match子句间是“或”的关系,于其他命令的if-match子句间仍是“与”的关系。

- 如不指定if-match子句,则所有路由信息都会通过该节点的过滤。

配置apply子句

apply ?

| 种类 | 说明 | |

|---|---|---|

| cost | 设置路由的cost | |

| cost-type{type-1 \ | type-2} | 设置OSPF的开销类型 |

| ip-address next-hop | 设置IPv4路由信息的下一跳地址 | |

| preference | 设置路由协议的优先级 | |

| tag | 设置路由信息的标记域 |

示例:

[R1]acl 2000 # 使用ACL2000匹配路由

[R1-acl-basic-2000] rule permit source 172.16.1.0 0.0.0.0

[R1] route-policy RP permit node 10 #使用route-policy RP调用ACL2000

[R1-route-policy] if-match acl 2000

[R1-route-policy] apply cost 20 #将此条路由cost的值设置为20

[R1] ospf 1 #在路由注入时调用route-policy RP

[R1] import-route direct route-policy RP

ip-Prefix List

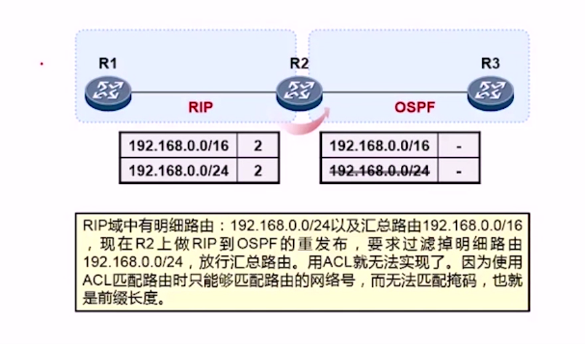

ip-Prefix List(ip前缀列表):与ACL相似,但是补充了ACL中的不足,例如, 只能匹配路由前缀中的网络号,没办法去匹配路由前缀的前缀长度或者网络掩码。

ACL缺陷:

ip-Prefix List:

- ip-Prefix List相比于ACL,它的可控性更强、更为灵活。

- ip-Prefix List不仅仅能匹配路由条目中的网络号,还能匹配网络掩码(也就是前缀长度),增强了路由匹配的精确度。

- 每一个ip-Prefix List包含一条或者多条语句,每条语句都有自己的序号,按序号从小到大的顺序排列。

- 在匹配过程中,系统按索引号升序一次检查各个表项,只要有一个表项满足条件,就认为通过该过滤列表,不在去匹配其他表项

- 默认所有未匹配的路由将被拒绝通过过滤列表。如果所有表项都配置成deny模式,则任何路由都不能通过该过滤列表。因此,需要在多条deny模式的表项后定义一条permit 0.0.0.0 0 less-equal 32表项,允许其他所有IPv4路由信息通过。

ip ip-prefix aaa index 10 permit 192.168.4.0 24

ip ip-prefix aaa index 10 permit 192.168.0.0 16 greater-equal 24 less-equal 24(可选)

- 需要满足所有条件

- 如果只配置了greater-equal,则掩码长度范围需在greater-equal-value和32之间

- 如果配置了less-equal,则掩码长度范围须在mask-length和less-equal-value之间

示例:

匹配以下路由:

192.168.4.0/24

192.168.5.0/24

192.168.6.0/24

192.168.7.0/24

ip ip-prefix abcd permit 192.168.4.0 22 greater-equal 24 less-equal 24

filter-policy

用于过滤路由更新、接收的一个工具,只能过滤路由信息,无法过滤LSA

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 2924854739@qq.com

文章标题:路由策略

本文作者:DROBP

发布时间:2019-09-15, 17:59:07

最后更新:2019-09-15, 19:16:20

原始链接:https://DROBP.github.io/2019/09/15/路由策略/版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。